sshdの公開鍵・パスワード認証をユーザー毎に変える方法(chroot・umaskも設定)

SSHサーバーでは、公開鍵とパスワードの認証方法を設定することができます。ただdefault設定では、全ユーザーが共通の設定を使用するため、セキュリティーの弱点となります。この記事では、ユーザー毎に異なる公開鍵とパスワードの認証方法を設定し、chrootやumaskも設定することで、高度なセキュリティーを実現する方法を紹介します。

sshdの公開鍵・パスワード認証をユーザー毎に変える方法(chroot・umaskも設定)

この方法では、各ユーザーに異なる公開鍵やパスワード認証を行うことで、セキュリティを強化します。sshdの設定ファイルを編集し、chrootやumaskも設定することで、各ユーザーのアクセスを制限できます。

sshd configの編集

まず、sshdの設定ファイル `/etc/ssh/sshd config` を編集します。このファイルには、SSHサーバーの全般的な設定が記述されています。ユーザー毎の設定を行うために、`Match` ディレクティブを使用します。

| ディレクティブ | 説明 |

|---|---|

| Match | ユーザー毎の設定を行うために使用するディレクティブ |

| AuthorizedKeysFile | 公開鍵のファイルのパスを指定 |

| PasswordAuthentication | パスワード認証を有効にするかどうか指定 |

ユーザー毎の公開鍵の設定

次に、各ユーザーの公開鍵を設定します。`AuthorizedKeysFile` ディレクティブで指定されたファイルに、各ユーザーの公開鍵を記述します。

【Android Auto】「お気に入り」「スター付き」の場所を開く方法・他のAndroidから目的地を送る方法など| ユーザー | 公開鍵のファイルパス |

|---|---|

| user1 | /home/user1/.ssh/authorized keys |

| user2 | /home/user2/.ssh/authorized keys |

ユーザー毎のパスワード認証の設定

次に、各ユーザーのパスワード認証を設定します。`PasswordAuthentication` ディレクティブで、各ユーザーのパスワード認証を有効にするかどうか指定します。

| ユーザー | パスワード認証 |

|---|---|

| user1 | yes |

| user2 | no |

chrootの設定

chroot を設定することで、各ユーザーのアクセスを制限できます。`ChrootDirectory` ディレクティブで、chroot のディレクトリーを指定します。

| ユーザー | chroot ディレクトリー |

|---|---|

| user1 | /home/user1/chroot |

| user2 | /home/user2/chroot |

umaskの設定

umask を設定することで、各ユーザーのファイルのパーミッションを制限できます。`Umask` ディレクティブで、umask を指定します。

| ユーザー | umask |

|---|---|

| user1 | 077 |

| user2 | 022 |

SSH鍵認証の使い回しはできますか?

SSH鍵認証の利点

SSH鍵認証を使用することで、パスワードの入力ミスや忘れを回避することができます。鍵認証を使用することで、安全性が高まります。また、鍵認証を使用することで、自動ログインも可能になります。

SSH鍵認証の種類

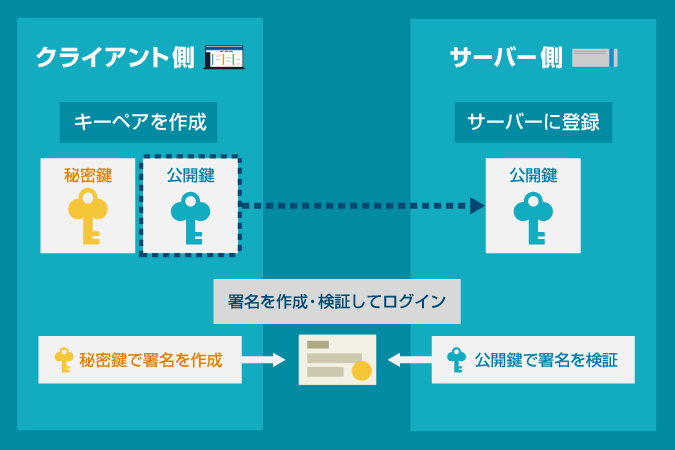

SSH鍵認証には、対称鍵と非対称鍵の2種類があります。対称鍵は、暗号化と復号化に同じ鍵を使用します。一方、非対称鍵は、暗号化には公開鍵を、復号化には秘密鍵を使用します。非対称鍵は、より安全性が高まります。

SSH鍵認証の設定方法

SSH鍵認証を設定するためには、以下の手順を踏みます。

- 鍵ペアの生成:ssh-keygenコマンドを使用して、鍵ペアを生成します。

- 公開鍵の登録:生成された公開鍵を、authorized_keysファイルに登録します。

- 秘密鍵の保存:生成された秘密鍵を、安全な場所に保存します。

SFTPのパスワード認証の設定方法は?

SFTPのパスワード認証の設定方法は、以下の手順に従います。

SFTPクライアントの設定

SFTPクライアントには、複数の種類がありますが、ここでは代表的なクライアントであるFileZillaの設定方法を説明します。FileZillaをダウンロードし、インストール後、以下の手順に従い設定を行います。

- FileZillaを開き、サイトマネージャーを選択します。

- 新しいサイトを追加し、プロトコルにSFTPを選択します。

- ホスト名、ユーザー名、パスワードを設定します。

SFTPサーバーの設定

SFTPサーバーの設定は、サーバーの種類によって異なりますが、ここでは代表的なサーバーであるOpenSSHの設定方法を説明します。OpenSSHをインストールし、設定ファイルを編集します。

- OpenSSHの設定ファイルにアクセスし、パスワード認証の設定を行います。

- PasswordAuthenticationの項目をyesに設定します。

- 設定ファイルを保存し、変更を反映します。

パスワードのセキュリティー

パスワード認証を使用する場合、パスワードのセキュリティーを高めるために、以下の対策を講じます。

LINEの認証用SMSが届かない場合の対処(と携帯番号再利用の安全性)- 強いパスワードを設定し、定期的に変更します。

- パスワードを平文で送信しないように、暗号化することを検討します。

- パスワードの管理には、パスワードマネージャーを使用します。

SSHのパスワード認証とは何ですか?

SSHのパスワード認証とは、Secure Shell(SSH)プロトコルで、パスワードを使用して認証を行う方法です。ユーザーがサーバーにアクセスする際、パスワードを入力することで、サーバーがユーザーの認証を行い、アクセスを許可します。

パスワード認証のメリット

パスワード認証には、以下のようなメリットがあります。

- 簡単に設定可能:パスワード認証は、設定するのが簡単です。サーバー側で設定する必要があり、ユーザー側では特別な設定は不要です。

- 汎用性が高い:パスワード認証は、多くのSSHクライアントでサポートされています。

- ユーザーフレンドリー:パスワード認証は、ユーザーが覚えておく必要があるのはパスワードのみです。

パスワード認証のデメリット

パスワード認証には、以下のようなデメリットがあります。

Android Virtual DeviceでFailed to allocate memory:8 エラーが出たので対処- セキュリティーの脆弱性:パスワードが漏洩したり、ユーザーがパスワードを忘れたりすると、セキュリティーの脆弱性が生じます。

- 管理コストがかかる:パスワードの管理コストがかかります。パスワードの期限切れや、パスワードの複雑さの管理など。

- パスワードの共有問題:複数のユーザーが同じパスワードを共有する問題があります。

パスワード認証の代替手段

パスワード認証の代替手段として、以下のような方法があります。

- 公開鍵認証:公開鍵と秘密鍵を使用して認証を行う方法です。

- 資格情報の認証:資格情報を使用して認証を行う方法です。

- 生体認証:生体認証を使用して認証を行う方法です。

パスワード認証と公開鍵認証の違いは何ですか?

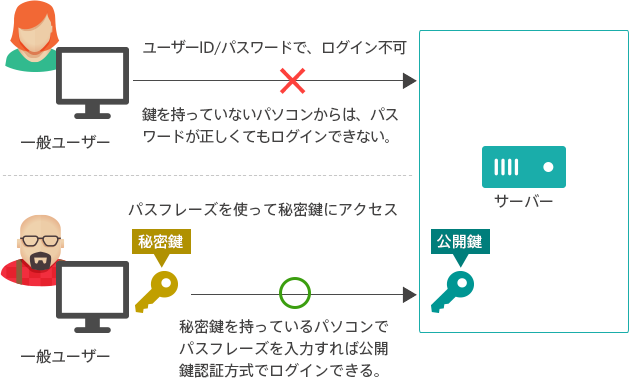

パスワード認証は、ユーザーが設定したパスワードを使用して認証を行う方式です。一方、公開鍵認証は、パスワードに代わりに暗号鍵を使用して認証を行う方式です。この2つの方式には、以下のような違いがあります。

セキュリティーの違い

パスワード認証では、パスワードが盗まれると、ユーザーのアカウントが危険にさらされます。一方、公開鍵認証では、秘密鍵が盗まれない限り、セキュリティーのリスクは低くなります。

- パスワード認証では、パスワードを盗まれると、ユーザーのアカウントが全て危険にさらされます。

- 公開鍵認証では、秘密鍵が盗まれない限り、アカウントの安全が確保されます。

- 公開鍵認証では、鍵の管理が重要です。

使用の違い

パスワード認証は、一般的なウェブアプリケーションやサービスで使用されています。一方、公開鍵認証は、セキュリティーが高く必要なサービスやアプリケーションで使用されています。

- パスワード認証は、一般的なウェブアプリケーションやサービスで使用されています。

- 公開鍵認証は、金融機関や軍事機関などの高度なセキュリティーが必要なサービスで使用されています。

- 公開鍵認証は、 SSH や VPN などのネットワーク接続で使用されています。

設定の違い

パスワード認証では、ユーザーがパスワードを設定する必要があります。一方、公開鍵認証では、鍵ペアを生成し、秘密鍵と公開鍵を設定する必要があります。

- パスワード認証では、ユーザーがパスワードを設定する必要があります。

- 公開鍵認証では、鍵ペアを生成し、秘密鍵と公開鍵を設定する必要があります。

- 公開鍵認証では、認証サーバーに公開鍵を登録する必要があります。

よくある質問

sshdの設定ファイルにユーザー毎の公開鍵・パスワード認証設定を記述する方法はありますか。

設定ファイルには、ユーザー毎の設定を記述することはできないため、別の方法を用いる必要があります。その方法として、Match ディレクティブを使用し、ユーザー毎の設定を指定することができます。例えば、`/etc/ssh/sshd config` ファイルに、`Match User username` というディレクティブを追加し、ユーザー `username` 専用の設定を記述することができます。

chroot環境下でのsshdの設定はどのように行うのか。

chroot 環境下での sshd の設定は、通常の設定とは異なります。特に、chroot 環境下では、`/etc/ssh/sshd config` ファイルを直接編集することはできません。その代わりに、chroot 環境下の `sshd` コンフィグファイルを個別に作成し、設定を行う必要があります。例えば、`/etc/ssh/chroot/sshd config` ファイルを作成し、そこに chroot 環境下での sshd の設定を記述することができます。

umaskを設定することで、sshdのセキュリティを強化することはできますか。

umask を設定することで、sshd のセキュリティを強化することができます。特に、umask を設定することで、ファイルのパーミッションを制限することができます。例えば、`umask 027` という設定を行うことで、ユーザーが作成するファイルのパーミッションを制限し、セキュリティを強化することができます。また、umask を設定することで、sshd のデフォルトのパーミッションを変更することもできます。

sshdの設定を変更した後、サービスをリスタートする必要はありますか。

sshd の設定を変更した後、sshd サービスのリスタートが必要です。設定の変更を反映するために、sshd サービスをリスタートする必要があります。例えば、`service ssh restart` というコマンドを実行することで、sshd サービスのリスタートを行うことができます。また、sshd の設定変更後、sshd サービスのリロードも行う必要があります。例えば、`service ssh reload` というコマンドを実行することで、sshd サービスのリロードを行うことができます。